Risiken reduzieren und Aufwand minimieren mit Schwachstellenbehebung

Bessere Risikominderung. Weniger verschwendeter Aufwand.Das ist es, was Sicherheitsverantwortliche bei der Beseitigung von IT-Sicherheitsschwachstellen wollen und brauchen. Und wie erreichen wir das? Mit risikobasierter Schadensbegrenzung.

Mit dem herkömmlichen All-in-Ansatz wurde versucht, jede entdeckte Schwachstelle zu beheben. Im Gegensatz dazu werden bei einem risikobasierten Ansatz die Schwachstellen nach dem spezifischen Risiko für das Unternehmen priorisiert. Die Abarbeitung dieser Rangliste gewährleistet eine maximale Risikominderung, so dass Schwachstellen mit höherem Risiko zuerst angegangen werden. Außerdem wird der Aufwand für die Schadensbegrenzung besser genutzt, da die Schwachstellen mit geringerem Risiko erst dann behoben werden, wenn die Schwachstellen mit höherem Risiko vollständig behoben sind.

Wie man das Cybersicherheitsrisiko bewertet

Dieser Schwerpunkt auf der Prioritätensetzung ist in der Theorie elegant einfach - aber wie können wir das Risiko genau bewerten? Das Risiko ist die Kombination aus der Wahrscheinlichkeit eines Ereignisses und seiner Folgen. Übertragen auf IT-Schwachstellen bedeutet dies, dass wir die Wahrscheinlichkeit, dass eine Schwachstelle ausgenutzt wird, sowie die potenziellen Auswirkungen ihrer Ausnutzung prognostizieren müssen.

Dank der Fülle der verfügbaren Bedrohungsdaten können wir heute die Ausnutzbarkeit jeder Schwachstelle beurteilen. Dazu gehört die Untersuchung von Beständen bekannter, ausgenutzter Schwachstellen sowie die Beobachtung der Entwicklung von Exploit-Tools. Eine genaue Einschätzung der potenziellen Auswirkungen erfordert ein gründliches Verständnis der Umgebung. Sie benötigen eine geschäftsorientierte Sicht auf die IT-Ressourcen eines Unternehmens, mit einer klaren Zuordnung, wie die Ressourcen zueinander stehen und welche Bedeutung sie für das gesamte Unternehmen haben. Das Verständnis der Wahrscheinlichkeit und der potenziellen Auswirkungen dient dann als Grundlage für den modernen Ansatz zur Abschwächung von Schwachstellen.

Operationalisierung der Sicherheit

Was hat uns also aufgehalten? Wie in vielen Bereichen der Sicherheit liegt die größte Herausforderung in der Umsetzung der verschiedenen Elemente.In einer perfekten Welt würden Sie alle IT-Schwachstellen beseitigen, sobald sie aufgedeckt werden, oder zumindest kompensierende Kontrollen einrichten. In der realen Welt gibt es jedoch eine Reihe von Hindernissen, die im Weg stehen.

Ein wesentliches Hindernis ist die Menge der neuen Sicherheitslücken. In den letzten Jahren wurden über 20.000 neue Sicherheitslücken bekannt. Multiplizieren Sie diese Zahl mit der Verbreitung von Geräten in den heutigen IT-Umgebungen, und Sie werden sehen, dass Unternehmen oft mit Hunderttausenden, wenn nicht gar Millionen von Schwachstellen konfrontiert sind, die es zu entschärfen gilt.

Ein weiteres großes Hindernis ist die Möglichkeit einer Betriebsunterbrechung. Das Risiko steht in direktem Verhältnis zur Kritikalität des Unternehmens, weshalb sich die risikoreichsten Schwachstellen in der Regel in unternehmenskritischen Systemen befinden. Dies bedeutet oft, dass nur begrenzte Zeitfenster für Patches zur Verfügung stehen, mehr Tests erforderlich sind und die Anfälligkeit für Betriebsunterbrechungen insgesamt steigt. Das Endergebnis ist oft Untätigkeit. Sicherheitsteams fangen nicht an, weil es viel mehr zu tun gibt, als realistischerweise möglich ist, und weil unklar ist, was am wichtigsten ist.

Managed Vulnerability Mitigation

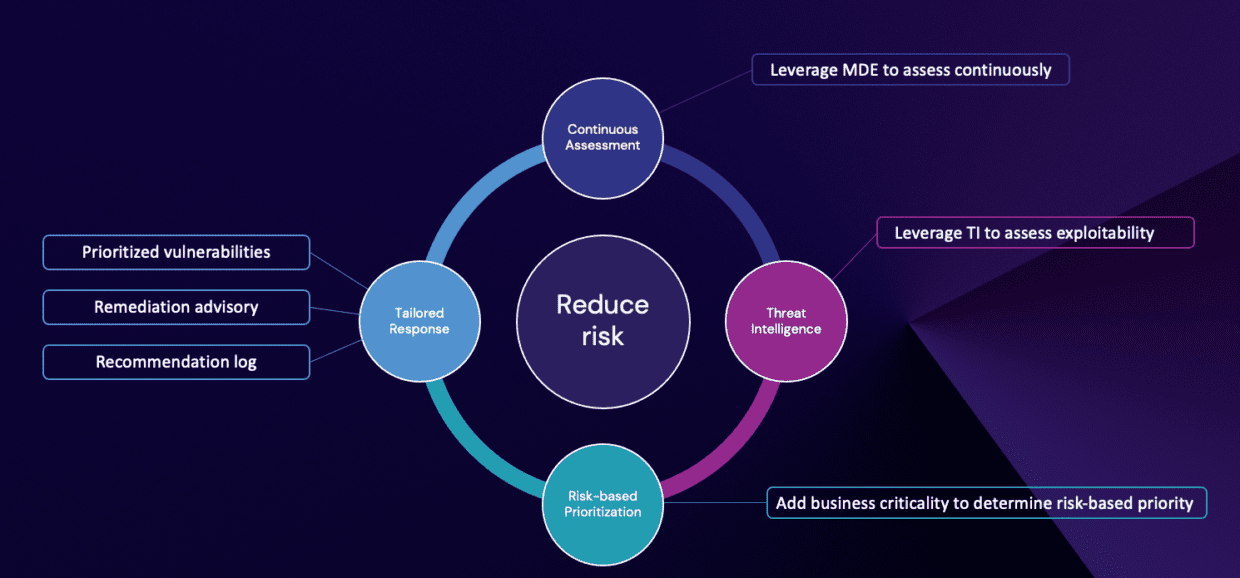

Die Maximierung der Risikominderung bei gleichzeitiger Minimierung des Aufwands steht im Mittelpunkt des Wertes, den der neue Zusatzdienst Ontinue bietet: Verwaltete Schwachstellenminderung (MVM). MVM nutzt Microsoft Defender for Endpoint (MDE), um Schwachstellen in der Umgebung zu erkennen. Da Kunden von Weiter ION bereits über den MDE-Agenten verfügen, sind keine zusätzlichen Technologielizenzen oder Implementierungen erforderlich.

Der MVM-Dienst verwendet dann einen risikobasierten Ansatz, um die entdeckten Schwachstellen mit dem höchsten Risiko zu ermitteln. Dabei handelt es sich häufig um kritische oder schwerwiegende Schwachstellen, aber auch um Schwachstellen mittleren oder sogar geringen Schweregrads, die ein ganz spezielles Risiko für die Umgebung darstellen, entweder aufgrund der hohen Ausnutzbarkeit, der hohen potenziellen Auswirkungen oder beidem.

Dank der nativen Integration von MVM mit unserem ION-Dienst, Der MVM-Service nutzt das umfassende Wissen von ION über die Umgebung eines Kunden, um eine hervorragende Risikopriorisierung zu liefern. Die monatlichen Schwachstellenberichte listen nur die Handvoll Schwachstellen auf, die das größte Risiko darstellen - anstelle endloser Listen von Assets und CVEs.

MVM geht noch einen Schritt weiter als diese gezielte Liste. Der Service bietet auch Remediation Advisory, bei dem unsere Schwachstellenanalysten den IT-Teams der Kunden direkte technische Unterstützung bei der Behebung von Schwachstellen bieten. Dazu gehören die Beantwortung von Fragen, die Bereitstellung von Anleitungen zu Patches und kompensierenden Kontrollen, die Analyse von Fehlalarmen und andere Ad-hoc-Beratungsleistungen zur Behebung von Schwachstellen. MVM verwaltet auch ein Empfehlungsprotokoll im Namen der Kunden, um Risiken, die nicht gemindert werden können, systematisch zu dokumentieren.

Schwerpunkt: Der Schlüssel zur Verringerung von Schwachstellen

Bei unserer Aufgabe, Schwachstellen zu entschärfen, lassen wir uns leicht von den neuesten Zero-Days und “prominenten” Schwachstellen ablenken. Diese stellen zwar ein Risiko dar, doch in Wirklichkeit nutzen Bedrohungsakteure oft ganz gewöhnliche Schwachstellen aus, um in Unternehmen einzudringen. Schwachstellen, die angesichts der Leichtigkeit, mit der sie ausgenutzt werden können, und der Systeme, in denen sie sich befinden, eindeutig riskant sind, aber aufgrund der überwältigenden Natur der Herausforderung nie angegangen wurden.

MVM ermöglicht eine neue Realität für Kunden: Schnelle und effektive Umsetzung eines Programms zur Schwachstellenbekämpfung, das sich auf die risikoreichsten Schwachstellen konzentriert, und das ohne zusätzliche Lizenzen oder Technologien. Das Endergebnis? Mehr Sicherheit durch Konzentration auf die richtigen Dinge - nicht auf alles.