Bedrohung im Blickpunkt: LOLSites - Vom Land lebende Angriffe mit signierten Microsoft-Domains

“Hören Sie sich Dom de Vitto und Zach Garcia an, wie sie LOLSites in unserem CISO Takeaways-Podcast-Folge.”

Der Monat des Sicherheitsbewusstseins ist der perfekte Zeitpunkt, um einige der besorgniserregendsten Trends in der Cyber-Bedrohungslandschaft zu beleuchten. Eine der zunehmenden Bedrohungen sind LOL-Taktiken (Living-off-the-Land), bei denen Angreifer legitime Software, Dienste oder Domänen nutzen, um bösartige Aktivitäten durchzuführen.

Wir wollen uns ansehen, wie Angreifer Microsoft-Domänen für diese Zwecke ausnutzen, insbesondere über LOLSites. Eine eingehendere Analyse dieser Bedrohungen finden Sie unter Ontinues Bedrohungsbericht für das 1. Halbjahr 2024.

LOLSites: Nutzung der vertrauenswürdigen Infrastruktur

LOL-Techniken nutzen legitime Tools oder Software, die bereits in der Zielumgebung vorhanden sind, um die Erkennung zu umgehen. Genau das macht LOLSites so effektiv: Sie verwenden signierte Microsoft-Domänen wie sharepoint[.]com, um herkömmliche Erkennungsmechanismen zu umgehen.

In letzter Zeit werden bei diesen Angriffen vermehrt Microsoft-eigene Domänen verwendet. Diese Taktik funktioniert, weil diese Domänen als vertrauenswürdig gelten und über gültige Zertifikate verfügen, die es ermöglichen, dass bösartige Aktivitäten unbemerkt bleiben. Die Bedrohungsakteure, die hinter diesen Angriffen stehen, nutzen die Tatsache aus, dass Unternehmen vertrauenswürdigen Domänen oft erlauben, Sicherheitsmaßnahmen zu umgehen.

Die Anatomie eines LOLSites-Angriffs: Phishing mit einer Wendung

So läuft ein typischer LOLSites-Angriff ab, bei dem ein ‘Angreifer in der Mitte’ eingesetzt wird, um Codes für die Multi-Faktor-Authentifizierung (MFA) zu stehlen:

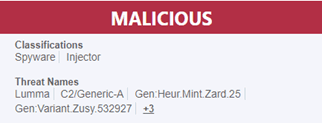

- Phishing-E-Mail Der Angriff beginnt damit, dass der Benutzer eine Phishing-E-Mail erhält, die einen bösartigen Anhang oder Link enthält.

- Bösartige URL Der Anhang enthält eine URL, die auf eine legitime Microsoft-Domäne wie company.sharepoint[.]com verweist. Diese Seite leitet den Benutzer dann auf eine Phishing-Website weiter, die die Office365-Anmeldeseite imitiert.

- Validierung von Zertifikaten Das Zertifikat für die Website ist legitim, was den Angreifern hilft, die Entdeckung durch herkömmliche Sicherheitsmaßnahmen zu vermeiden.

- Sammeln von Berechtigungsnachweisen Der Benutzer wird dazu verleitet, seine Anmeldedaten auf der gefälschten Anmeldeseite einzugeben.

- MFA Abfangen Die Phishing-Website leitet die Anmeldedaten des Opfers in Echtzeit an den legitimen Server weiter und fungiert als Proxy. Wenn der Server zur Multi-Faktor-Authentifizierung auffordert, leitet die Website die Anfrage an den Benutzer weiter, der den Code unwissentlich eingibt.

- Vollständiger Credential-Zugang Nachdem der MFA-Schritt abgeschlossen ist, gibt der legitime Server ein Sitzungs-Cookie aus. Die AiTM-Phishing-Website fängt diesen Sitzungs-Cookie ab und ermöglicht es den Bedrohungsakteuren, bei dem Zielkonto angemeldet zu bleiben.

Wie sich LOLSites von herkömmlichen Proxy-Angriffen unterscheiden

Im Gegensatz zu Standard-Proxy-Angriffen, bei denen die MFA-Eingabe des Opfers an einen externen Server umgeleitet wird (was zu möglichen Zertifikatsfehlern und Warnungen führt), nutzen LOLSites legitime Domänen, die einen reibungslosen Ablauf der Interaktion ermöglichen. Durch die Verwendung einer gültigen Microsoft-Domäne wird sichergestellt, dass die Adressleiste des Browsers die korrekte URL enthält, wodurch dem Opfer vorgetäuscht wird, dass es sich auf einer sicheren Website befindet.

Empfohlene Maßnahmen zur Entschärfung von LOLSites-Bedrohungen

Um sich vor LOLSites und anderen ähnlichen Angriffen zu schützen, ist es wichtig, wachsam zu sein:

- Vermeiden Sie das Anklicken verdächtiger Links: Geben Sie niemals Anmeldedaten oder vertrauliche Informationen auf einer Seite ein, die über einen Link in einer unerwünschten E-Mail oder Nachricht aufgerufen wird.

- Vorsicht auch auf vertrauenswürdigen Seiten walten lassen: Den Nutzern wird traditionell beigebracht, verdächtige Websites zu erkennen und zu vermeiden, indem sie die Domäne überprüfen, wie z. B. micros0ft[.]com. Doch selbst wenn eine Domäne legitim erscheint, sollten Benutzer wachsam bleiben, was die Websites angeht, die sie besuchen oder zu denen sie weitergeleitet werden.

- Schulung und Sensibilisierung der Mitarbeiter: Schulen Sie Ihre Mitarbeiter regelmäßig darin, Phishing-Versuche zu erkennen und die Risiken der Eingabe von Anmeldedaten auf gefälschten Websites zu verstehen.

Informiert und proaktiv bleiben

Da sich die Cyber-Bedrohungen ständig weiterentwickeln, ist es die beste Verteidigung, informiert zu bleiben. Das Advanced Threat Operations (ATO)-Team von Ontinue widmet sich der Überwachung dieser aufkommenden Bedrohungen und liefert umsetzbare Erkenntnisse. Weitere Informationen zu aufkommenden Bedrohungen wie LOLSites finden Sie im Threat Intelligence Report 1H 2024 von Ontinue, in dem Sie detaillierte Analysen und Empfehlungen zum Schutz Ihres Unternehmens vor den neuesten Cyberrisiken finden.

Cyber-Angreifer finden immer neue Wege, um vertrauenswürdige Infrastrukturen auszunutzen. Wenn Sie ihre Taktiken verstehen und proaktive Maßnahmen ergreifen, können Sie das Risiko, Opfer dieser ausgeklügelten Angriffe zu werden, erheblich verringern