Nezha: Das Überwachungs-Tool, das auch ein perfektes RAT ist

Zusammenfassung

Ontinues Cyber Defense Center entdeckte, dass Angreifer Nezha, ein legitimes Open-Source-Überwachungstool, als Post-Exploitation-RAT verwenden. Der Agent bietet Zugriff auf SYSTEM/Root-Ebene, Dateiverwaltung und ein interaktives Webterminal. VirusTotal zeigt 0/72 Entdeckungen, da es sich nicht um Malware, sondern um legitime Software handelt, die auf die Infrastruktur der Angreifer abzielt.

Die Installation erfolgt geräuschlos. Die Erkennung erfolgt nur, wenn Angreifer Befehle über den Agenten ausführen. Unternehmen sollten proaktiv nach der Präsenz von Nezha suchen und sicherstellen, dass das Verhalten überwacht wird, um Aktivitäten nach der Exploitation zu erkennen.

Was ist Nezha?

Nezha ist ein Open-Source-Tool zur Serverüberwachung, das ursprünglich für die chinesische IT-Community entwickelt wurde. Es hat fast 10.000 Sterne auf GitHub erhalten und wird aktiv gepflegt. Systemadministratoren verwenden es, um mehrere Server zu überwachen, die Ressourcennutzung zu verfolgen, Warnungen zu erhalten und Fernwartung durchzuführen.

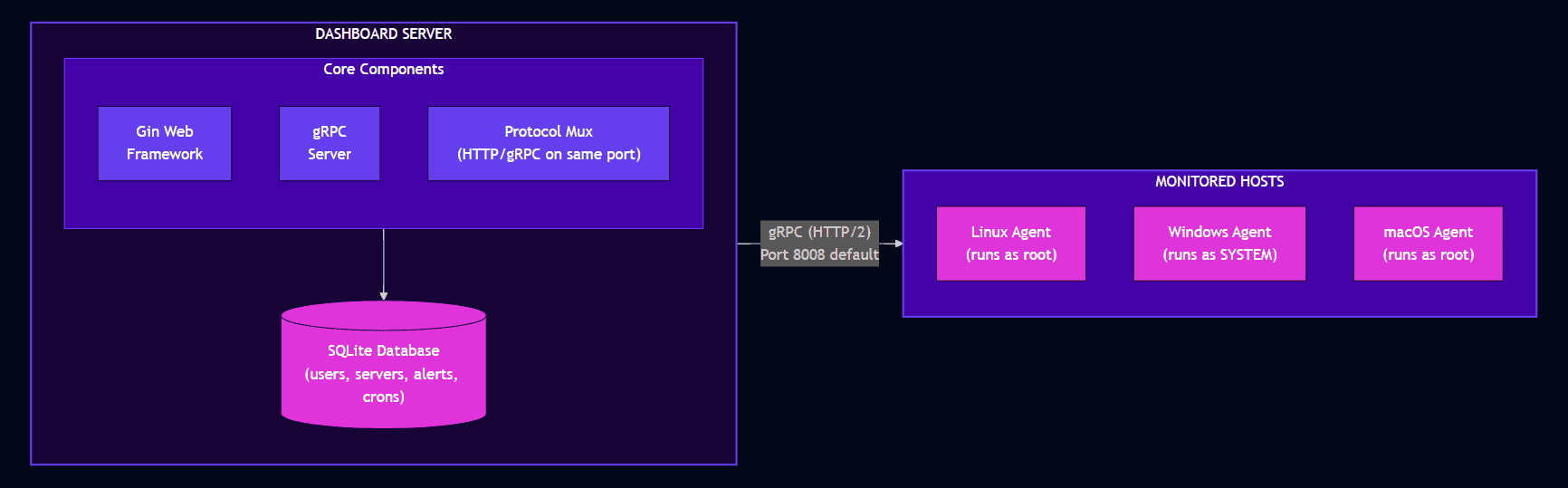

Die Architektur umfasst einen zentralen Dashboard-Server, der leichtgewichtige Agenten auf den überwachten Systemen koordiniert und es den Administratoren ermöglicht, den Systemzustand anzuzeigen, Befehle auszuführen, Dateien zu übertragen und interaktive Terminalsitzungen zu öffnen.

Diese Funktionen, einschließlich der Ausführung von Remote-Befehlen, der Dateiübertragung und des interaktiven Shell-Zugriffs, sind jedoch auch für Angreifer attraktiv. Obwohl Nezha nicht für böswillige Zwecke gedacht war, kann es böswillig eingesetzt werden. Dies ist auch nicht das erste Mal, dass Nezha in freier Wildbahn beobachtet wurde.

Jägerin veröffentlichte im Oktober 2025 eine Untersuchung über den Missbrauch von Nezha, in der ähnliche Aktivitäten gegen Organisationen in ganz Ostasien dokumentiert wurden.

Entdeckung in der Wildnis

Bei einem Vorfall, der von Ontinue SOC bearbeitet wurde, entdeckten wir einen Versuch, ein Bash-Skript auf einem Gerät zu installieren. Dieses Skript enthielt die folgende Zeile:

Drehbuch-Analyse

Dieses Einsatzskript verrät einiges über die Vorgehensweise des Angreifers und seine operativen Überlegungen.

- Server (C2) - Variable Punkte, die auf die Kommando- und Kontrollinfrastruktur des Angreifers hinweisen.

- Geheimnis - Der Wert ist das Authentifizierungs-Token, mit dem der Agent eine Verbindung zum Dashboard herstellen kann. Diese 32-stellige alphanumerische Zeichenfolge dient als gemeinsames Geheimnis zwischen dem Agenten und dem Server des Angreifers.

- TLS - Auf “false” gesetzt - Die Option zur Deaktivierung von TLS ist unbekannt.

- URL - Verweist auf einen GitHub-Proxydienst und nicht direkt auf GitHub.

Das Skript enthält eine grundlegende Fehlerbehandlung mit Statusmeldungen in chinesischer Sprache:

- “正在下载哪吒监控 Agent 脚本...” bedeutet übersetzt “Downloading Nezha monitoring Agent script...”.”

- “下载成功。” bedeutet übersetzt “Download erfolgreich”.”

- “下载失败,请检查网络连接。” bedeutet übersetzt: “Download fehlgeschlagen, bitte Netzwerkverbindung prüfen.”

Die Verwendung von vereinfachtem Chinesisch in der gesamten Schrift lässt auf einen chinesischsprachigen Autor schließen. Die Nachrichten sind natürlich geschrieben und nicht maschinell übersetzt, was auf einen Muttersprachler oder fließend Sprechenden hindeutet. Die Sprache allein ist jedoch kein Beweis für die Zugehörigkeit. Diese Indikatoren sind leicht zu fälschen, und wir ziehen keine Rückschlüsse auf die Hintermänner aufgrund der Sprachwahl oder der Proxy-URLs.

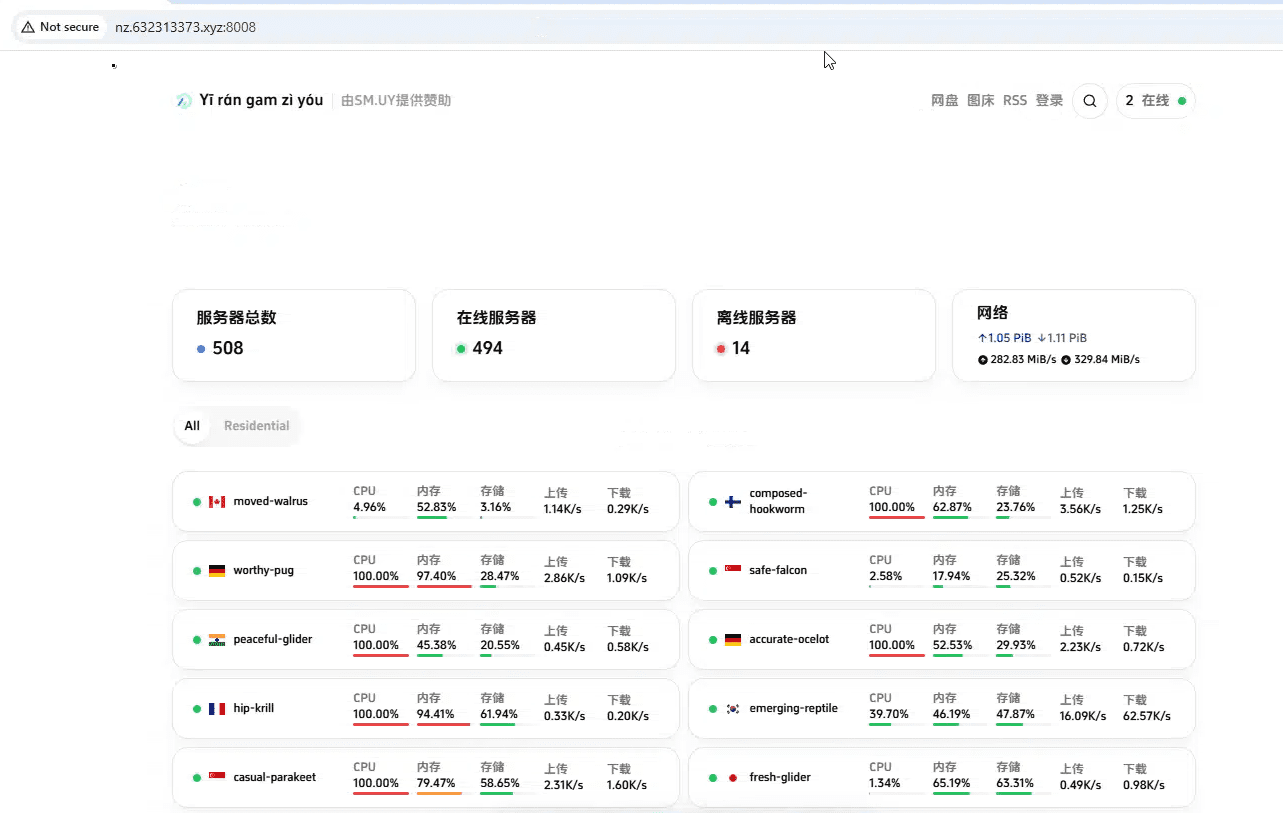

Nachdem ich mich eingehender mit Nezha befasst und frühere Recherchen überprüft hatte, wurde mir klar, dass man das Dashboard jeder online gehosteten Nezha-Instanz einsehen kann. Indem ich C2 in einer Sandbox verwendete, konnte ich das Dashboard einsehen und feststellen, dass dieser Bedrohungsakteur potenziell Hunderte von Endpunkten kompromittiert hat.

Bei der Untersuchung des Hosts haben wir festgestellt, dass die Domain bei Alibaba Cloud Services gehostet wird. Die Domain wurde auf 47.79.42[.]91 verwiesen, was dem unten stehenden Bereich entspricht. Laut IPInfo befindet sich der Standort in Japan.

ASN AS45102 - Alibaba (US) Technology Co, Ltd.

Hostname: Kein Hostname

Bereich: 47.79.40.0/21

Unternehmen: Alibaba Cloud LLC

Nezha Technisches Vertiefungsthema

Nezha folgt einem einfachen Client-Server-Modell. Ein zentraler Dashboard-Server verwaltet die Authentifizierung, speichert die Konfiguration und koordiniert alle angeschlossenen Agenten. Bei den Agenten handelt es sich um leichtgewichtige Binärdateien, die auf überwachten Hosts eingesetzt werden und dauerhafte gRPC-Verbindungen zurück zum Dashboard unterhalten.

Das Dashboard multiplexiert den HTTP- und gRPC-Verkehr auf demselben Port. Webbrowser stellen eine Verbindung über HTTP/WebSocket für die Dashboard-Schnittstelle her; Agenten stellen eine Verbindung über gRPC für die Befehls- und Kontrollfunktionen her. Dieses Design bedeutet, dass ein einziger offener Port sowohl die Verwaltungsschnittstelle als auch den Kommunikationskanal für Agenten bereitstellt.

Agent-Fähigkeiten

Der Agent unterstützt eine bestimmte Anzahl von Aufgabentypen, die jeweils durch eine numerische Konstante gekennzeichnet sind:

| Aufgaben-Typ | ID | Beschreibung |

|---|---|---|

| HTTP GET | 1 | HTTP-Anfragen zur Gesundheitsprüfung |

| ICMP-Ping | 2 | Prüfung der Erreichbarkeit des Netzes |

| TCP-Ping | 3 | Prüfung der Hafenverfügbarkeit |

| Befehl | 4 | Willkürliche Befehlsausführung |

| Terminal (Altbestand) | 5 | Implementierung der alten Terminals |

| Upgrade | 6 | Selbstaktualisierung des Agenten |

| Keepalive | 7 | Wartung der Verbindung |

| Terminal (gRPC) | 8 | Interaktive Terminalsitzung |

| NAT | 9 | Handhabung von NAT/Reverse Proxy |

| Datei-Manager | 11 | Dateioperationen (durchsuchen, hochladen, herunterladen, löschen) |

| Bericht Konfig. | 12 | Aktuelle Konfiguration melden |

| Konfig anwenden | 13 | Neue Konfiguration anwenden |

Für eine legitime Überwachung sind die meisten davon sinnvoll. Für einen Angreifer sind die Typen 4, 8 und 11 am interessantesten: Befehlsausführung, interaktives Terminal und Dateiverwaltung. Diese bieten vollständige Kontrolle über kompromittierte Hosts.

Authentifizierungsmodell

Dashboard-Authentifizierung

Die Benutzer authentifizieren sich über Benutzername/Passwort und erhalten ein JWT-Token. OAuth2 wird auch für die föderierte Authentifizierung unterstützt. Die Standardanmeldeinformationen beim ersten Start sind “admin:admin”

Agent-Authentifizierung

Agenten authentifizieren sich mit einem gemeinsamen Geheimnis (kunden_geheimnis) in den gRPC-Metadaten übergeben. Ein Geheimnis pro Benutzer, das für alle Agenten dieses Benutzers gilt. Wenn ein Angreifer dieses Geheimnis in Erfahrung bringt, kann er eine Verbindung zu betrügerischen Agenten herstellen oder potenziell mit bestehenden Agenten interagieren.

Rollenbasierter Zugriff

Es gibt zwei Rollen: Admin (Vollzugriff) und Mitglied (nur Zugriff auf eigene Ressourcen). Admins können auf das Terminal jedes Servers zugreifen; Mitglieder können nur auf Server zugreifen, die ihnen gehören.

Standard-Konfiguration

Wichtige Standardeinstellungen für die Erkennung und Jagd:

| Einstellung | Standardwert |

|---|---|

| Anschluss am Armaturenbrett | 8008 |

| Protokoll | HTTP/2 (gRPC) und HTTP/1.1 gemultiplext |

| TLS | Standardmäßig deaktiviert |

| Standard-Anmeldeinformationen | admin:admin |

| Speicherort der Agentenkonfiguration (Linux) | /opt/nezha/agent/config.yml |

| Speicherort der Agentenkonfiguration (Windows) | C:\nezha\config.yml |

Was wir beim Testen von Nezha beobachtet haben

Um den vollen Funktionsumfang zu verstehen, haben wir Nezha in einer kontrollierten Umgebung eingesetzt. Die Ergebnisse bestätigten die Dokumentation und machten deutlich, warum dieses Tool für Angreifer so effektiv ist.

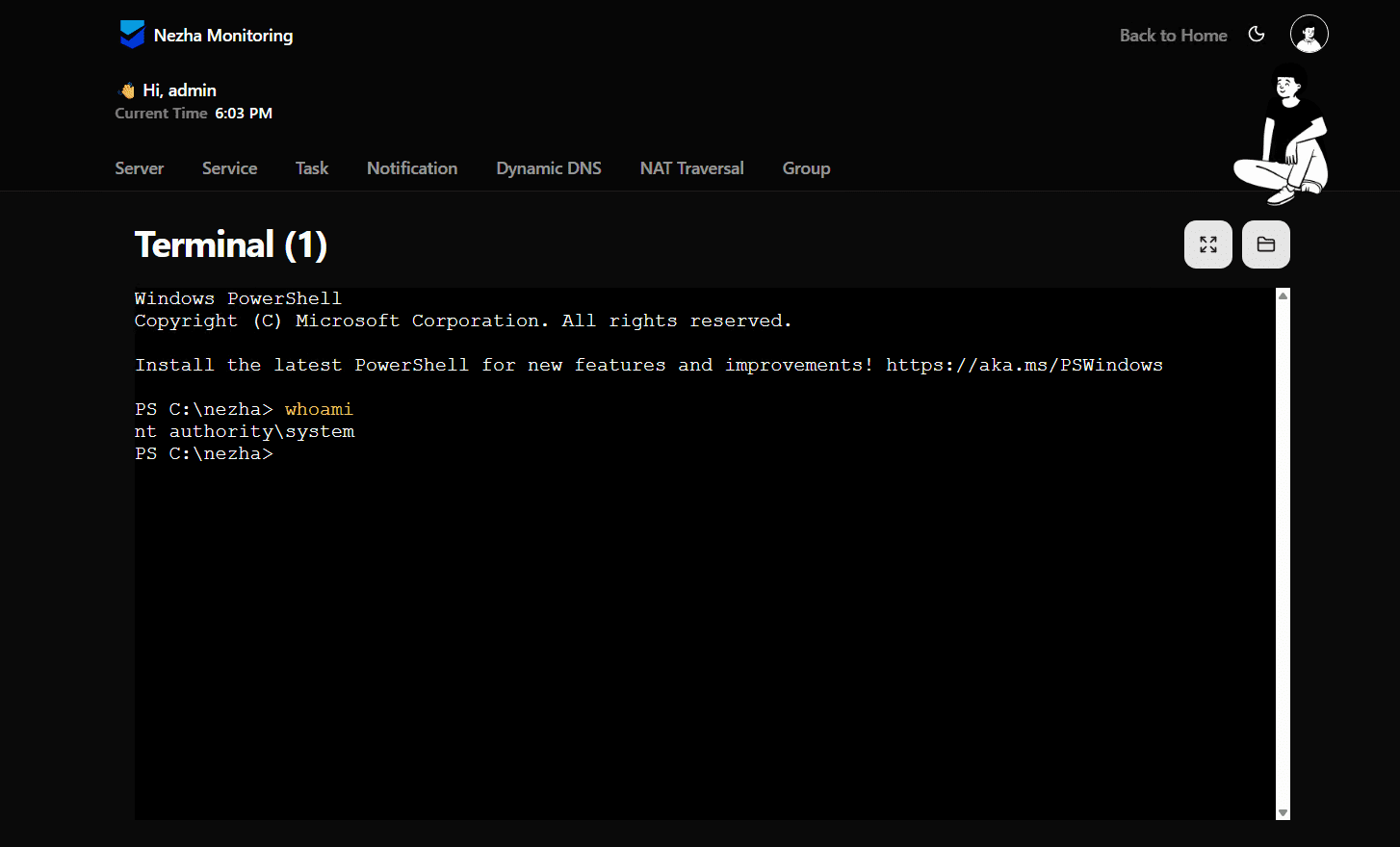

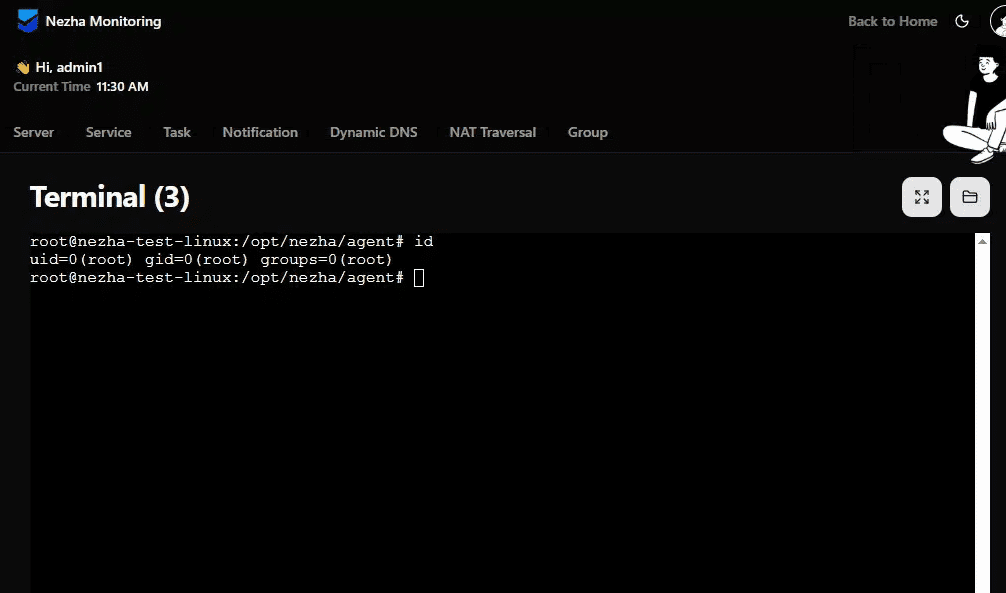

Bestätigung der Privilegien

Auf einem Windows-Ziel stellte das Nezha-Terminal eine vollständig interaktive PowerShell-Sitzung bereit, die als ‘NT AUTHORITY\SYSTEM’ ausgeführt wurde. Unter Linux erhielten wir eine Root-Shell. Keine Privilegienerweiterung erforderlich. Keine Ausnutzung erforderlich. So funktioniert das Tool einfach.

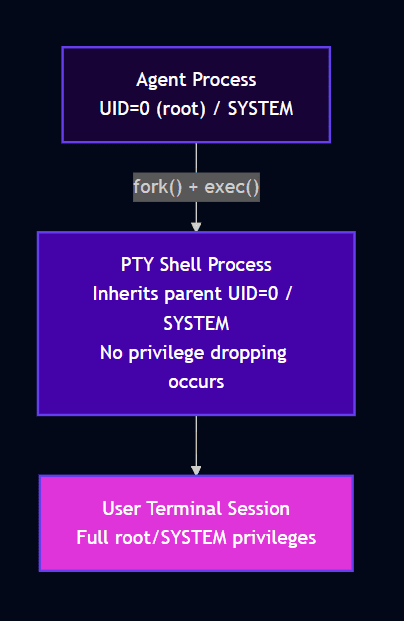

Warum der Agent als Root/SYSTEM ausgeführt wird

Der Nezha-Agent ist so konzipiert, dass er als root (Linux) / SYSTEM (Windows) läuft, da er erhöhten Zugriff benötigt:

- Lesen des Dateisystems /proc und der Systemmetriken

- Zugriff auf Netzwerkstatistiken

- Prozesse verwalten

- Anwendung von Systemkonfigurationen

Wenn eine Terminalsitzung angefordert wird, legt der Agent ein PTY (Pseudoterminal) an, das den Prozesskontext des Agenten erbt, d. h. wenn der Agent als root läuft, ist die Shell root.

Umgehung der Entdeckung

Nezha passt in das Muster des RMM-Tool-Missbrauchs, der immer häufiger vorkommt, aber mit Fähigkeiten, die es mit speziell entwickelten RATs aufnehmen können. Die Binärdatei ist legitim, wird aktiv gewartet und weist bei VirusTotal null Entdeckungen auf. Ein Angreifer erhält vollständigen Fernzugriff mit einem Tool, das alle Prüfungen von Defender umgeht. Die Bereitstellung erfordert nur einen einzeiligen Terminalbefehl, mit dem der Agent mit vorkonfigurierten C2-Details installiert wird.

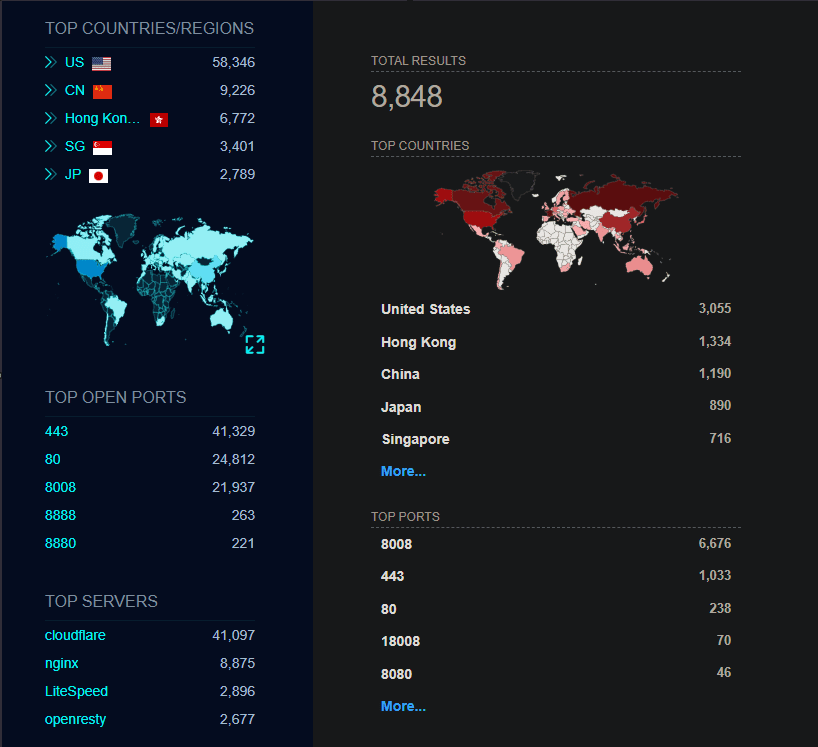

Fofa/Shodan

Beim Testen fiel mir auf, dass dieses legitime Tool eine englische Sprachoption bietet, was mich neugierig auf die üblichen Einsatzorte machte. Da Bedrohungsakteure Infrastrukturen in vielen verschiedenen Ländern einrichten können, können sie von überall aus operieren. Die Entdeckung, dass die USA der häufigste Einsatzort für diese Software im Internet sind, übertraf jedoch meine Erwartungen. Angesichts der Tatsache, dass die Software in China entwickelt wurde, hatte ich dieses Ergebnis nicht erwartet.

Warum Nezha so gut als RAT funktioniert

Der Missbrauch von legitimen Tools für böswillige Zwecke ist nicht neu. Sicherheitsteams haben schon lange mit Angreifern zu tun, die PsExec, PowerShell, WMI und kommerzielle Fernzugriffstools wie TeamViewer oder AnyDesk nutzen. Nezha passt in dieses Muster, bietet aber aus Sicht der Angreifer einige deutliche Vorteile.

Zero Detection Footprint

Bei der Binärdatei handelt es sich um legitime Open-Source-Software, die direkt von GitHub-Releases heruntergeladen wurde. Sie ist nicht gepackt, verschleiert oder modifiziert. Die signaturbasierte Erkennung hat nichts zu beanstanden. In unserem Fall haben 72 Sicherheitsanbieter die Datei untersucht und keiner hat sie als bösartig identifiziert.

Dies ist kein Versagen dieser Sicherheitsprodukte. Sie stellen richtig fest, dass die Binärdatei selbst keine Malware ist. Das bösartige Element ist die Absicht und die Konfiguration, nicht der Code.

Voller Funktionsumfang direkt aus der Box

Im Gegensatz zu vielen Fernzugriffstools, die eine Anpassung oder zusätzliche Module erfordern, bietet Nezha standardmäßig umfassende Funktionen. Interaktive Shells, Dateiverwaltung und Befehlsausführung funktionieren alle sofort nach der Installation. Ein Angreifer muss keine benutzerdefinierten Payloads kompilieren oder mehrere Tools miteinander verketten.

Legitime Netzverkehrsmuster

Der Agent kommuniziert mit seinem Dashboard über Standard-Webprotokolle. Die Datenverkehrsmuster ähneln eher der normalen Überwachungstelemetrie als offensichtlichen Befehls- und Kontrollsignalen. Ohne das Ziel zu untersuchen, fällt die Netzwerkaktivität nicht auf.

Plattformübergreifende Unterstützung

Nezha unterstützt Windows, Linux, macOS und läuft sogar auf Geräten wie Synology NAS-Geräten und OpenWRT-Routern. Ein Angreifer mit Zugriff auf verschiedene Infrastrukturen kann mit einem einzigen Tool und Dashboard alles verwalten.

Anleitung zur Jagd

Suchabfragen, die helfen können, Nezha-Agenten in Ihrer Umgebung zu identifizieren.

Empfehlungen

- EDR-Einsatz - Stellen Sie sicher, dass Defender For Endpoint bereitgestellt wird

- Manipulationsschutz - Verhindern Sie, dass Angreifer nach der Kompromittierung Sicherheitskontrollen deaktivieren oder Ausnahmen hinzufügen können.

- Tabelle der ASR-Regeln - Vier spezifische Regeln, die sich mit der Nachnutzung überschneiden:

- Erweiterter Schutz vor Ransomware

- Diebstahl von Zugangsdaten aus LSASS blockieren

- Blockieren von Prozesserzeugungen aus WMI

- Blockieren der Persistenz von WMI-Ereignisabonnements

- Kontrollierter Ordnerzugriff - Schutz, wenn ein Angreifer Ransomware/Exfiltrate einsetzt

- Zugelassene Basistools - Wenn Nezha nicht zugelassen ist, ist jede Anwesenheit verdächtig

Schlussfolgerung

Der Missbrauch von Nezha für den Zugriff nach der Ausbeutung veranschaulicht eine anhaltende Herausforderung im Bereich der Sicherheit: die Unterscheidung zwischen der böswilligen Nutzung legitimer Tools und ihrem beabsichtigten Zweck. Die Software selbst ist nicht bösartig. Sie ist gut durchdacht, wird aktiv gewartet und ist für den beabsichtigten Zweck wirklich nützlich. Aber genau diese Eigenschaften machen sie für Angreifer attraktiv.

Dieses Muster wird sich fortsetzen. Angreifer bevorzugen durchweg legitime Tools, weil sie sich der Erkennung durch Signaturen entziehen, sich mit normalen Aktivitäten vermischen und den Entwicklungsaufwand verringern. Verteidiger müssen darauf reagieren, indem sie sich auf das Verhalten, den Kontext und die Erkennung von Anomalien konzentrieren, anstatt sich ausschließlich auf bekannte schlechte Indikatoren zu verlassen.

Indikatoren für Kompromisse

Referenzen

- Huntress: Der Kronprinz, Nezha: Ein neues Instrument, das von Bedrohungsakteuren mit China-Bezug bevorzugt wird: https://www.huntress.com/blog/nezha-china-nexus-threat-actor-tool

- Nezha GitHub Repository: https://github.com/nezhahq/nezha

- Nezha Offizielle Dokumentation: https://nezha.wiki/en_US/

- MITRE ATT&CK: Fernzugriffssoftware (T1219): https://attack.mitre.org/techniques/T1219/