Schlaglicht auf Bedrohungen: Das Aufkommen staatlich geförderter chinesischer Cyberangriffe und die anhaltende Bedrohung durch PlugX

Verstehen der Bedrohungslandschaft

Mit der Weiterentwicklung von Cyber-Operationen sind chinesische staatlich geförderte Angriffe für Regierungen und Unternehmen auf der ganzen Welt zunehmend zu einem wichtigen Thema geworden. Chinas größte Militär- und Cyber-Umstrukturierung hat zu einem Strategiewechsel geführt, bei dem der Schwerpunkt zunehmend auf der Kontrolle von Informationen und nicht nur auf der Kontrolle des Cyberspace liegt. Dieser Schwerpunkt hat zu immer ausgefeilteren Cyberfähigkeiten geführt und die Häufigkeit und Komplexität von Angriffen erhöht.

Chinesische Cyber-Akteure haben ihre Bemühungen intensiviert, neue Schwachstellen zu entdecken und Zero-Day-Exploits zu entwickeln. Diese Schwachstellen werden schnell an verschiedene Einrichtungen weitergegeben, was ihren Nutzen bei der Durchführung groß angelegter Angriffe erhöht. Sobald die Cybersicherheits-Community diese Schwachstellen identifiziert hat, werden sie von militärischen und offensiven Auftragnehmern oft weiterverwendet, was die Zuordnung und Verteidigung erschwert.

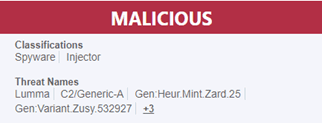

Ein Paradebeispiel für die sich entwickelnde Taktik chinesischer staatlich gesponserter Bedrohungsakteure ist der Einsatz von PlugX, einem Remote Access Trojaner (RAT), der ein hartnäckiges Werkzeug in ihrem Arsenal ist.

PlugX: Eine anhaltende und sich weiterentwickelnde Bedrohung

PlugX ist eine Fernbedienung Access-Trojaner, der nach wie vor eine ernsthafte Bedrohung für Organisationen darstellt. Er zielt in erster Linie auf Regierungen und die mit ihnen verbundenen Organisationen ab, stellt aber auch für Unternehmen des privaten Sektors ein Risiko dar. Besonders gefährdet sind Organisationen, die mit wertvollen Informationen umgehen, die dem chinesischen Staat strategische Vorteile verschaffen könnten. So wurden in der Vergangenheit beispielsweise Impfstoff-Forschungseinrichtungen und Rüstungsunternehmen massiv angegriffen.

Die Malware hat sich weiterentwickelt und umfasst nun auch USB-Wurm-Varianten, mit denen sie sich schnell über Netzwerke und USB-Speichergeräte verbreiten kann. PlugX verschleiert seine schädlichen Dateien auf Windows-Geräten in der Regel, indem es Linux-Dateien nutzt, die im Datei-Explorer unsichtbar bleiben. Außerdem nutzt er Dateien mit gültigen digitalen Signaturen von seriösen Unternehmen wie Adobe oder chinesischen Softwareanbietern.

Eine der charakteristischen Taktiken von PlugX besteht darin, auf infizierten USB-Geräten ein Verzeichnis mit dem Namen “RECYCLER BIN” zu erstellen. In diesem Verzeichnis werden gestohlene Dateien gespeichert, bevor sie über Command-and-Control-Kanäle (C2) exfiltriert werden. Über diese Kanäle werden auch Befehle aus der Ferne ausgeführt, so dass Angreifer die Kontrolle über kompromittierte Systeme behalten können.

Hauptmerkmale von PlugX:

- Ausbreitung: Sobald PlugX in einem Netzwerk aktiv ist, sucht es kontinuierlich nach neuen USB-Geräten, die es infizieren kann, und kann sich so weiter verbreiten.

- Zielvorgaben: Regierungsbehörden sind die häufigsten Opfer, insbesondere bei Daten im Zusammenhang mit militärischen Operationen, auswärtigen Angelegenheiten und diplomatischen Aktivitäten.

- C2-Fähigkeiten: Die C2-Kanäle von PlugX ermöglichen es Angreifern, Remote-Befehle auszuführen, was es zu einem vielseitigen Werkzeug für verschiedene Cyber-Spionage-Aktivitäten macht.

Die wachsende Bedrohung durch chinesische Cyber-Operationen

Der Wandel in Chinas Cyberstrategie hat zu einer bemerkenswerten Zunahme der Raffinesse seiner Operationen geführt. Jüngste Erkenntnisse zeigen, dass Chinas Cyber-Akteure nicht mehr als isolierte Einheiten agieren, sondern in speziellen Gruppen organisiert sind, die für verschiedene Aspekte des Angriffslebenszyklus verantwortlich sind. Dieser mehrschichtige Ansatz umfasst die Einrichtung von Infrastrukturen für Angriffe, die entweder über seriöse Internetanbieter oder über kompromittierte zivile Infrastrukturen bereitgestellt werden.

Dieses ausgeklügelte Netzwerk von Operationen hat die Verfolgung und Zuordnung von Angriffen sehr viel komplexer gemacht. Cyber-Angreifer wechseln ihre Infrastruktur jetzt schnell, manchmal in zweiwöchigen Abständen, was die Erkennung erschwert und die Lebensdauer der Bedrohung vergrößert.

Abschwächungs- und Verteidigungsstrategien

Um sich gegen PlugX und ähnliche Bedrohungen durch chinesische staatlich geförderte Akteure zu schützen, sollten Unternehmen einen mehrschichtigen Cybersicherheitsansatz verfolgen, der die folgenden Empfehlungen umfasst:

- Hash-basiertes Blockieren: Dies ist eine äußerst effektive Methode, um die Verbreitung von PlugX zu verhindern. PlugX verwendet immer wieder dieselben Dateien, wenn es sich über USB-Laufwerke verbreitet, was bedeutet, dass ein einziger Blockierungsindikator weitere Infektionen in einer Umgebung verhindern kann.

- USB-Gerätesteuerung: Schränken Sie die Verwendung von USB-Geräten in Ihrer Umgebung ein oder eliminieren Sie sie. Fördern Sie die gemeinsame Nutzung von Dateien über sichere Plattformen wie SharePoint, OneDrive oder sogar Teams und Outlook, um das Risiko einer USB-basierten Verbreitung zu verringern.

- Notfall-Patching: Angesichts der raschen Entwicklung und Verbreitung von Zero-Day-Exploits durch chinesische Bedrohungsakteure ist es von entscheidender Bedeutung, Notfall-Patches als Verteidigungsmaßnahme zu priorisieren.

Blick nach vorn: Der Bedrohung immer einen Schritt voraus

PlugX ist nur ein Beispiel für die Tools, die chinesische staatlich gesponserte Gruppen für ihre Cyberspionage-Ziele einsetzen. Da diese Akteure immer besser organisiert sind und ihre Taktiken immer komplexer werden, müssen Unternehmen der Entwicklung immer einen Schritt voraus sein. Die Implementierung von robusten Cybersicherheitsmaßnahmen, die Sensibilisierung für potenzielle Bedrohungen und die proaktive Verteidigung gegen bekannte Angriffe sind in dieser sich entwickelnden Landschaft entscheidende Schritte.

Herunterladen Ontinues Bedrohungsbericht für das 1. Halbjahr 2024 für einen tieferen Einblick in die Taktiken, Techniken und Verfahren dieser Bedrohungsakteure und eine umfassende Analyse der jüngsten Trends im Bereich der Cybersicherheit. Unser Bericht bietet wertvolle Einblicke in die neuesten Entwicklungen in der Cyber-Bedrohungslandschaft und umsetzbare Empfehlungen zur Stärkung der Abwehrkräfte Ihres Unternehmens gegen neue Bedrohungen.

Die Zunahme staatlich geförderter chinesischer Cyberangriffe deutet auf ein strategischeres und organisierteres Vorgehen bei globalen Cyberoperationen hin. Da diese Akteure ihre Fähigkeiten weiter ausbauen, ist PlugX eine deutliche Erinnerung an die anhaltenden Bedrohungen, die sowohl den öffentlichen als auch den privaten Sektor betreffen. Es ist wichtiger denn je, informiert zu bleiben und proaktive Cybersicherheitsstrategien anzuwenden, um sich gegen diese raffinierten Angriffe zu verteidigen.

Herunterladen Ontinues Bedrohungsbericht für das 1. Halbjahr 2024 um mehr über die sich entwickelnde Cyber-Bedrohungslandschaft zu erfahren und wie Sie Ihr Unternehmen schützen können.