Die wichtigsten Erkenntnisse aus dem Threat Intelligence Report 1H 2024 von Ontinue

Das Advanced Threat Operations (ATO)-Team von Ontinue hat seinen Threat Intelligence Report für das erste Halbjahr 2024 veröffentlicht, der eine detaillierte Analyse der sich verändernden Cyber-Bedrohungslandschaft enthält. Dieser Bericht hebt kritische Trends hervor, die wir in der ersten Hälfte des Jahres 2024 beobachtet haben, und bietet Einblicke in die proaktiven Maßnahmen, die Unternehmen ergreifen sollten, um sich gegen immer raffiniertere Bedrohungen zu wappnen.

Die Landschaft der Cyber-Bedrohungen im 1. Halbjahr 2024

Eine der wichtigsten Herausforderungen, die in dem Bericht hervorgehoben werden, ist die anhaltende Verzögerung bei der Einführung von Hersteller-Patches. Trotz der Verfügbarkeit von Patches sind viele Unternehmen weiterhin anfällig für Angriffe, die bekannte Schwachstellen ausnutzen. Allein im ersten Quartal 2024 wurden 8.967 neue Sicherheitslücken (CVEs) veröffentlicht, und mehr als 13.400 weitere warten auf ihre Veröffentlichung. Alarmierenderweise stammten 50% der 10 größten Schwachstellen, auf die Bedrohungsakteure im Jahr 2024 abzielten, aus dem Jahr 2023, was zeigt, dass ältere Schwachstellen nach wie vor ein fruchtbares und beliebtes Ziel sind.

Die Zunahme von Zero-Day-Schwachstellen, von denen insbesondere Ivanti-Produkte betroffen sind, unterstreicht die Notwendigkeit eines Notfall-Patch- und Bedrohungsabwehrprozesses, der als beschleunigtes Verfahren in die bestehenden IT-Patch- und Update-Prozesse integriert wird.

Ransomware: Eine anhaltende Bedrohung

Ransomware dominiert weiterhin die Bedrohungslandschaft, wobei Lockbit seine Position als aktivste Ransomware-Gruppe im Jahr 2024 beibehält. Während andere Gruppen wie Clop und AlphV auf dem Rückzug sind, sind neue Akteure wie Akira und Hunters International aufgetaucht. Der anhaltende Erfolg von Lockbit, der auf seiner “Name and Shame”-Taktik beruht, zeigt, dass Ransomware weiterhin eine der gefährlichsten Bedrohungen für Unternehmen darstellt.

Der Bericht warnt vor einem möglichen Wiedererstarken von Clop Ende 2024, das dem Muster der Gruppe von episodischen Anschlägen mit großer Wirkung folgt.

Verlagerungen in den Zielindustrien

Ein weiteres wichtiges Ergebnis ist die Verlagerung der Zielbranchen. In der ersten Hälfte des Jahres 2024 verzeichneten die Sektoren Fertigung und Industrie einen starken Anstieg der Angriffe, die nun 41% aller Vorfälle ausmachen, gegenüber 20% im Jahr 2023 - ein Anstieg um 105%. Im Gegensatz dazu ist die Zahl der Angriffe im Sektor Technologie/IT-Dienstleistungen zurückgegangen, was wahrscheinlich auf eine verbesserte Cyber-Reife und proaktive Abwehrmaßnahmen zurückzuführen ist.

Aufkommende Bedrohungen im Auge behalten

In dem Bericht werden mehrere neue und sich entwickelnde Bedrohungen hervorgehoben, darunter:

- LOLSites: Angreifer missbrauchen zunehmend Microsoft-eigene Domänen, wie powerappsportals[.]com, um Sicherheitskontrollen zu umgehen. Diese Technik ermöglicht es ihnen, MFA-Codes durch Phishing-Methoden zu stehlen, die legitime Zertifikate ausnutzen.

- Phishing über SharePoint: Kompromittierte SharePoint-Websites sind zu einem Ausgangspunkt für Phishing-Angriffe geworden, die das Vertrauen der Benutzer in Microsoft-Plattformen ausnutzen. Diese Angriffe umgehen oft herkömmliche Sicherheitsmaßnahmen und stellen ein erhebliches Risiko für Unternehmen dar.

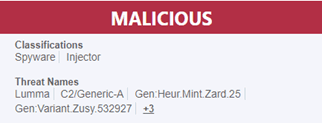

- Infostahler: Infostealer wie Raccoon Stealer verbreiten sich weiterhin über Malware-as-a-Service-Modelle (MaaS). Diese Tools werden in der Regel über Malvertising, Phishing und Software-Dropper verbreitet, was sie zu einer ständigen Bedrohung für die sensiblen Daten von Unternehmen macht.

- PlugX RAT: Das PlugX RAT bleibt eine große Gefahr, insbesondere für Regierungsbehörden. Seine Fähigkeit, sich über USB-Geräte zu verbreiten und exfiltrierte Daten in versteckten Verzeichnissen zu verstecken, macht es zu einem beliebten Werkzeug chinesischer staatlich unterstützter Akteure.

Das Aufkommen staatlich geförderter chinesischer Angriffe

Der Bericht weist auch auf die wachsende Bedrohung durch staatlich geförderte chinesische Cyberoperationen hin. Chinas Militär- und Cyber-Organisation treibt eine Zunahme der Cyber-Aktivitäten voran, wobei ein besonderer Schwerpunkt auf der Kontrolle von Informationen liegt. Die rationelle Entwicklung von Zero-Day-Exploits in Verbindung mit der Beteiligung privater Auftragnehmer erschwert die Zuordnung und erhöht das globale Bedrohungsniveau.

Aufbau einer stärkeren Sicherheitsresilienz

Um diesen neuen Bedrohungen zu begegnen, müssen Unternehmen einen proaktiven und mehrschichtigen Ansatz für die Cybersicherheit verfolgen. Die rechtzeitige Bereitstellung von Patches und Abhilfemaßnahmen, die sichere Implementierung von Multi-Faktor-Authentifizierung und die Förderung einer Kultur des Sicherheitsbewusstseins sind entscheidend für die Risikominderung. Die Implementierung einer Netzwerksegmentierung, die Durchführung regelmäßiger Offline-Backups und die Sicherstellung, dass Reaktionspläne für Zwischenfälle getestet und einsatzbereit sind, tragen dazu bei, die Auswirkungen von Ransomware und anderen Cyberbedrohungen zu minimieren.

Ontinue ermutigt Unternehmen, diesen Herausforderungen einen Schritt voraus zu sein, indem sie sich mit einem vertrauenswürdigen Anbieter für verwaltete Sicherheit zusammenschließen, Echtzeit-Bedrohungsdaten nutzen und ihre allgemeine Cybersicherheitsreife durch die Anwendung von Best Practices verbessern.

Um diese Ergebnisse im Detail zu untersuchen und tiefere Einblicke in die neuesten Bedrohungen zu erhalten, lesen Sie den vollständiger Threat Intelligence Report 1H 2024.

TL; DR

Dem Bericht zufolge werden ältere Schwachstellen trotz verfügbarer Patches nach wie vor stark ausgenutzt. 50% der zehn häufigsten Schwachstellen Anfang 2024 stammen aus dem Jahr 2023. Lockbit bleibt die aktivste Ransomware-Gruppe, während neue Akteure wie Hunters International eine erhebliche Bedrohung darstellen. In der Fertigungs- und Industriebranche sind die Angriffe stark angestiegen, während sie in der Technologie- und IT-Dienstleistungsbranche aufgrund der verbesserten Cyberabwehr zurückgegangen sind.

Die ATO weist auch auf die Zunahme ausgeklügelter Phishing-Techniken unter Verwendung von Microsoft-eigenen Domains, die anhaltende Bedrohung durch Infostealer und die anhaltende Gefahr durch das PlugX RAT hin, insbesondere für Regierungsbehörden. Darüber hinaus intensivieren sich die vom chinesischen Staat gesponserten Cyberoperationen, wobei der Schwerpunkt auf der Kontrolle von Informationen und der Nutzung von Zero-Day-Exploits liegt. Ontinue betont, wie wichtig es ist, proaktive Maßnahmen zu ergreifen, sich mit Hilfe von Hinweisen auf dem Laufenden zu halten und den Reifegrad der Cybersicherheit durch die Übernahme bewährter Verfahren zu verbessern.

Balazs Greksza

Balazs Greksza Domenico de Vitto

Domenico de Vitto Rhys Downing

Rhys Downing Manupriya Sharma

Manupriya Sharma